Il y a une raison pour laquelle le phishing figure généralement en tête de liste des formations de sensibilisation à la sécurité. Au cours des deux dernières décennies, il a été la principale méthode de diffusion pour tous les types d’attaques. Les rançongiciels, le vol d’informations d’identification, les violations de bases de données et plus encore se lancent via un e-mail de phishing.

Pourquoi le phishing est-il resté une menace aussi importante pendant si longtemps ? Parce que ça continue à fonctionner. Les escrocs font évoluer leurs méthodes au fur et à mesure que la technologie progresse. Ils utilisent des tactiques basées sur l’IA pour rendre le phishing ciblé plus efficace, par exemple.

Si le phishing ne continuait pas à fonctionner, les escrocs passeraient à un autre type d’attaque. Mais cela n’a pas été le cas. Les gens continuent de se faire avoir. Ils ouvrent des pièces jointes malveillantes, cliquent sur des liens dangereux et révèlent des mots de passe.

En mai 2021, les attaques de phishing ont augmenté de 281 %. Puis en juin, ils ont encore augmenté de 284 %.

Des études montrent que dès 6 mois après la formation, les compétences de détection du phishing diminuent. Les employés commencent à oublier ce qu’ils ont appris et la cybersécurité en souffre.

Vous voulez donner aux employés un « crochet » qu’ils peuvent utiliser pour conserver leur mémoire ? Introduire la méthode SLAM d’identification du phishing.

Qu’est-ce que la méthode SLAM d’identification d’hameçonnage ?

L’un des dispositifs mnémotechniques connus pour aider les gens à se souvenir des informations est l’utilisation d’un acronyme. SLAM est un acronyme pour quatre domaines clés d’un message électronique à vérifier avant de lui faire confiance.

Ceux-ci sont: (Anglais)

S = Sender (Expéditeur)

L = Links (liens)

A = Attachments (pièces jointes)

M = Message text (Messages text)

En donnant aux gens le terme “SLAM” à utiliser, il leur est plus rapide de vérifier les e-mails suspects. Cet appareil les aide à ne pas manquer quelque chose d’important. Tout ce qu’ils doivent faire, c’est utiliser les indices de l’acronyme.

Vérifier l’expéditeur

Il est important de bien vérifier l’expéditeur d’un e-mail. Souvent, les escrocs usurpent une adresse e-mail ou utilisent un sosie. Les gens confondent souvent une fausse adresse avec la vraie.

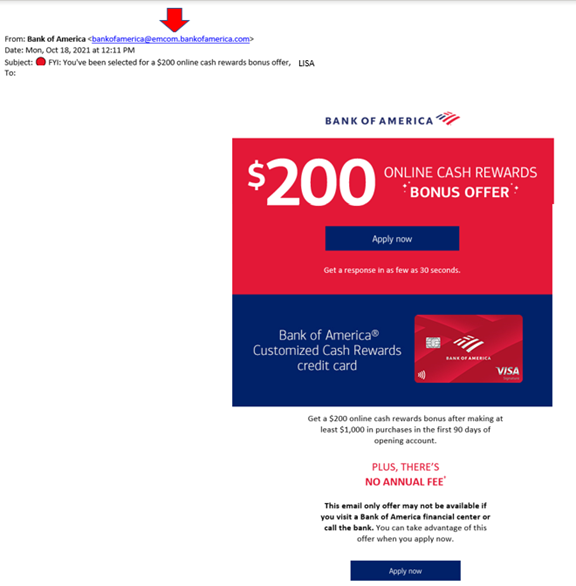

Dans cet e-mail de phishing ci-dessous, le domaine de l’adresse e-mail est “@emcom.bankofamerica.com”. L’escroc se fait passer pour Bank of America. C’est une façon pour les escrocs d’essayer de vous tromper, en mettant l’URL de la vraie entreprise dans leur fausse.

Vous pouvez voir que l’e-mail est très convaincant. Il a probablement trompé de nombreuses personnes en leur faisant divulguer leurs informations personnelles. Les personnes qui demandent une carte de crédit fournissent un numéro de sécurité sociale, un revenu, etc.

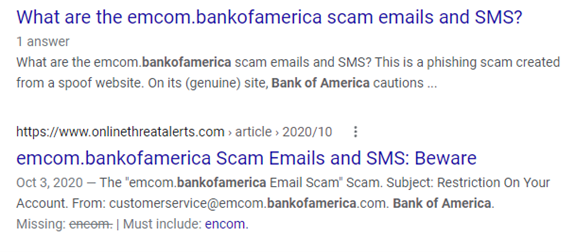

Faire une recherche rapide sur l’adresse e-mail, révèle rapidement qu’il s’agit d’une arnaque. Et un piège utilisé à la fois dans les attaques de phishing par e-mail et par SMS.

Il ne faut que quelques secondes pour saisir une adresse e-mail dans Google. Cela vous permet de voir si des avertissements d’escroquerie apparaissent indiquant un e-mail de phishing.

Survolez les liens sans cliquer

Les hyperliens sont populaires à utiliser dans les e-mails. Ils peuvent souvent contourner les filtres antivirus/anti-malware. Ces filtres recherchent des pièces jointes contenant des logiciels malveillants. Mais un lien vers un site malveillant ne contient aucun code dangereux. Au lieu de cela, il renvoie à un site qui le fait.

Les liens peuvent prendre la forme de mots hypertextes, d’images et de boutons dans un e-mail. Lorsque vous êtes sur un ordinateur, il est important de survoler les liens sans cliquer dessus pour révéler la véritable URL. Cela peut souvent signaler immédiatement une fausse arnaque par e-mail.

Ne jamais ouvrir de pièces jointes inattendues ou étranges

Les pièces jointes sont encore largement utilisées dans les e-mails de phishing. Les messages peuvent les avoir attachés, promettant une commande de vente importante. Le destinataire peut voir un document Word familier et l’ouvrir sans réfléchir.

Il devient de plus en plus difficile de savoir quels formats de fichiers éviter d’ouvrir. Les cybercriminels sont devenus plus avisés pour infecter tous les types de documents avec des logiciels malveillants. Il y a même eu des PDF avec des logiciels malveillants intégrés.

N’ouvrez jamais de pièces jointes étranges ou inattendues. Utilisez une application antivirus/anti-malware pour analyser toutes les pièces jointes avant de les ouvrir.

Lisez attentivement le message

Nous sommes devenus doués pour numériser du texte au fur et à mesure que la technologie progressait. Cela nous aide à traiter rapidement un grand nombre d’informations entrantes chaque jour. Mais si vous vous précipitez dans un e-mail de phishing, vous pouvez manquer certains signes révélateurs qu’il s’agit d’un faux.

Regardez l’exemple de phishing publié ci-dessus dans la section “Liens”. Il y a une petite erreur de grammaire dans la deuxième phrase. L’avez-vous repéré ?

Il indique « Nous confirmons que votre article a été expédié » au lieu de « Nous confirmons que votre article a été expédié ». Ces types d’erreurs peuvent être difficiles à repérer, mais sont un gros signal d’alarme indiquant que l’e-mail n’est pas légitime.

Article avec la permission de The Technology Press